به گزارش روابطعمومی شرکت پیامپرداز، شرکت زیمنس دو نقطه ضعف حیاتی را در هفته گذشته وصله کرد. یکی از این نقاط ضعف در Active Management Technology وجود داشت که در واقع یکی از قابلیتهای نسخههایی از پردازشگرهای اینتل بود. این نقطه ضعف به هکر اجازه میداد تا دسترسیهای سیستمی را پیدا کند. نقطه ضعف دیگر مربوط به اجرای کد دلخواه توسط هکر بود.

تیم واکنش سریع سایبری سیستمهای کنترل صنعتی دپارتمان امنیت در پنجشنبهی گذشته در گزارشی نسبت به این دو نقطه ضعف هشدار داده بود. هر دو این نقاط ضعف عنوان CVSS v3 را با درجه ۹.۸ تشخیص داده شدند که نشان از حیاتی بودن این نقاط ضعف دارد.

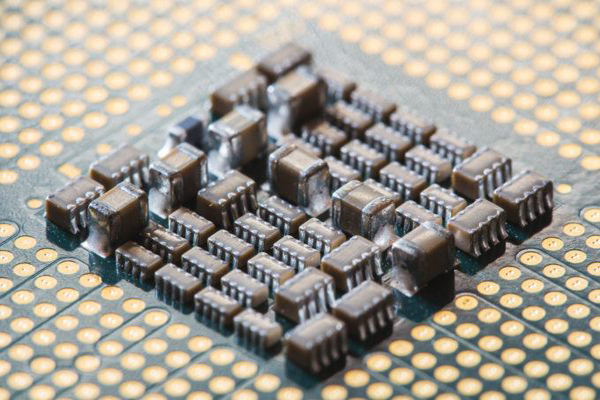

نقطه ضعف اول از چند سری چیپست اینتل، Interl Core i5، Intel Core i7 و Intel XEON که در محصولات زیمنس قرار دارند. این تجهیزات مانند کامپیوترهای صنعتی SIMATIC، پنل بخش مدیریت SINUMERIK و کامپیوترهای SIMOTION P320 همگی از پردازشگرهای بالا استفاده میکنند و عموما در صنایع شیمی، انرژی و آب و فاضلاب مورد استفاده قرار گرفتهاند.

هشدارهای ICS-CERT و زیمنس تقریبا دو ماه پس از انتشار گزارش محققان شرکت Embedi در رابطه با این نقاط ضعف اقدام به رفع آنها کردهاند. در این گزارش آمده بود که نقطه ضعف به نحوی است که هکر میتواند به راحتی احراز هویت را bypass کند در واقع خطای برنامهنویسی است. هکرهای معروف به Platinum در جنوب شرقی آسیا اولین گروه APT بودند که توانستند از این نقطه ضعف در اوایل این ماه استفاده کنند.

نقطه ضعف دوم پرتالWeb Office را تحت تاثیر قرار داده بود. در نسخههای پیش از شمارهی ۱۴۵۳ زیمنس اعلام کرد که هکرها میتوانند با ارسال بستههای ایجاد شده بر روی پورت ۴۴۳ یا پورت ۸۰ پروتکل TCP امکان بارگذاری و اجرای کد دلخواه خود را دارد. در صورت اجرای موفق، هکر قادر است سطح دسترسی کاربر سیستمعامل را به دست بیاورد. این پورتال به کاربران اجازه میدهد تا دادههای مراکز کنترل را دریافت کنند و عموما در صنایع انرژی استفاده میشود. در کنار این نقاط ضعف ICS-CERT در مورد نقاط ضعف SQL-Injection، path traversal، منع از سرویس و improper access control نیز هشدار دادند.

در این صفحه میتوانید فهرست محصولات این شرکت که این نقاط ضعف بر روی آنها وجود دارد را مشاهده کنید.